After Créer un compte pour My Endpoint Protector , vous pouvez gérer de manière protectrice l'utilisation des dispositifs portables sur PC et Mac Windows, les données confidentielles quittant le réseau ainsi que le parc mobile. Pour cela, téléchargez simplement une petite application client qui sera installée sur les PC, Mac et iOS (en option) et les dispositifs mobiles Android que vous souhaitez protéger et gérer avec My Endpoint Protector. Cela protégera votre réseau contre les menaces telles que le vol de données, la perte de données ou la fuite de données, quelles que soient accidentelles ou intentionnelles. Respectez la conformité, préparez-vous à des audits et offrez des rapports aux cadres à partir d'une solution conviviale, facile à installer et d'accèder

Facile à mettre en œuvre, DLP facile à gérer Contrôle des Périphériques, Protection de Contenu et Manegemnt des Dispositifs Mobiles dans le Cloud

1

Protégez autant d'extrémités que vous le souhaitez

2

Gérer les ordinateurs et les dispositifs mobiles

3

Appliquer les politiques DLP et MDM

4

Surveiller tous les périphériques et les transferts de données

5

Endpoints et données sécurisées

Configuration étape par étape de My Endpoint Protector

1

Créez un compte pour My Endpoint Protector. Si vous n'en avez pas encore créé un, vous pouvez le faire ici.

2

Activez votre compte My Endpoint Protector en cliquant sur le lien d'activation à partir de l'e-mail de confirmation que vous avez reçu.

3

Après l'activation, vous recevrez votre ID unique pour My Endpoint Protector. Vous pouvez également voir votre ID unique dans votre compte My Endpoint Protector dans le coin supérieur droit de la page de démarrage et sous Mon compte> Détails du profil.

4

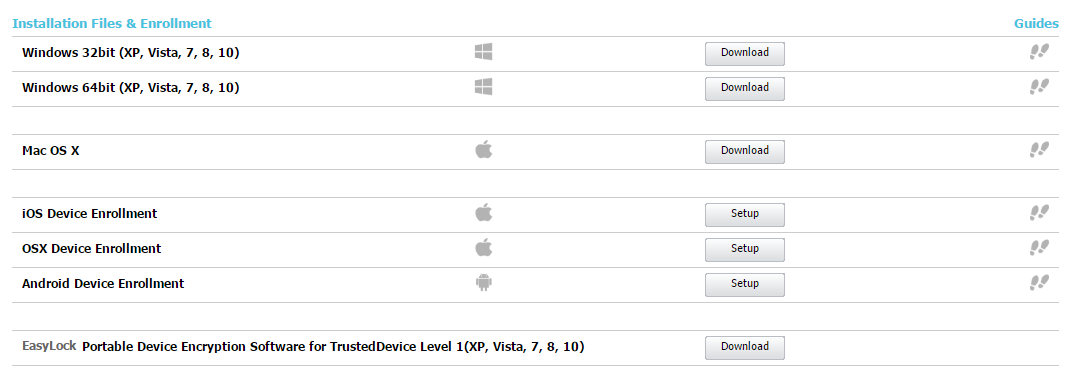

Téléchargez les fichiers d'installation du client My Endpoint Protector et les profils / applications d'inscription sur vos ordinateurs Windows et Mac et sur les appareils mobiles iOS et Android. Vous pouvez les télécharger à partir du compte My Endpoint Protector. Assurez-vous d'introduire l'ID unique correct dans la configuration du client.

5

Une fois installé, chaque ordinateur et périphérique avec le client installé, respectivement l'application d'inscription ou le profil, se connecteront et communiqueront avec les serveurs de nuage My Endpoint Protector en quelques secondes.

6

Maintenant, vous êtes à quelques clics de souris pour créer vos Politiques de Contrôle des Périphériques, de Protection du Contenu et de Management des Dispositifs Mobiles et de sécuriser les données sensibles. Pour plus d'informations sur l'installation et la configuration, Manuel utilisateur.